弁護士・登録情報セキュリティスペシャリスト 石田 優一

目次

第1章 はじめに

第2章 個人情報保護法改正のポイント

1 概要

2 個人情報保護委員会への報告・被害者本人への通知をしなければならないケースは

3 個人情報保護委員会への報告義務

4 被害者本人への通知義務

5 ここまでのまとめ

第3章 インシデントが発覚した際にしなければならないこと

1 ケース1における問題点

2 まず考えるべきは「これ以上被害を出さないこと」

3 インシデント調査と証拠保全

4 個人情報保護委員会への速報

5 被害者本人への通知

6 インシデントの公表

7 個人情報保護委員会への確報

第4章 インシデントの発生に備えて平時にしなければならないこと

1 ケース2における問題点

2 インシデントの発生時を想定したフローの明確化

3 情報資産の管理方法の見直し

4 個人情報保護に関する教育への注力

5 外部の専門家との連携

第5章 おわりに

第1章 はじめに

2020年6月に成立した改正個人情報保護法が、2022年4月に施行されることになりました。改正の中で特に企業への影響が大きいと考えられるのが、個人情報の漏えい・改ざんなどのインシデントについて個人情報保護委員会への報告と被害者本人への通知が義務化される点です。これまで、個人情報の漏えいなどが発生した際における個人情報保護委員会への報告や被害者本人への通知は、義務ではありませんでした。これらの対応が法的義務とされることで企業にどのような影響があるのか、そして、2022年3月までに何を準備すべきなのか、詳しく解説いたします。

第2章 個人情報保護法改正のポイント

個人情報保護法第22条の2【新設】

1 個人情報取扱事業者は、その取り扱う個人データの漏えい、滅失、毀損その他の個人データの安全の確保に係る事態であって個人の権利利益を害するおそれが大きいものとして個人情報保護委員会規則で定めるものが生じたときは・・・当該事態が生じた旨を個人情報保護委員会に報告しなければならない。

2 ・・・個人情報取扱事業者・・・は、本人に対し、・・・当該事態が生じた旨を通知しなければならない。・・・

1 概要

今回の法改正で義務づけられるのは、取り扱っている個人データに漏えい・滅失・毀損などのインシデントが発生し、そのインシデントが個人の権利利益を害するおそれの大きい一定のものである場合に、個人情報保護委員会への報告と被害者本人への通知を行うことです。なお、個人データとは、個人情報のうち、データベースなどで容易に検索可能になっているものをいいます。

これまでも、大手事業者においては、インシデント発生の際には個人情報保護委員会への届出や被害者本人への謝罪通知を迅速に実施するケースが多かった一方、中小規模事業者においては、必ずしもこれらの対応が十分になされないケースが少なからずあったであろうと推測されます。今回の法改正により、事業者の規模の大小にかかわらず、これらの対応が法的義務となりますので、特に、中小規模事業者にとって影響の大きい改正であるといえます。

対象となるインシデントには、個人データが漏えいした場合のほか、滅失・毀損した場合も含まれています。例えば、(1)個人データを暗号化されて身代金を要求するランサムウェアの被害を受けた場合や、(2)システムトラブルによってデータベース内の個人データが消えてしまい、バックアップデータも残っていない場合なども、対象となるインシデントに含まれます。

2 個人情報保護委員会への報告・被害者本人への通知をしなければならないケースは

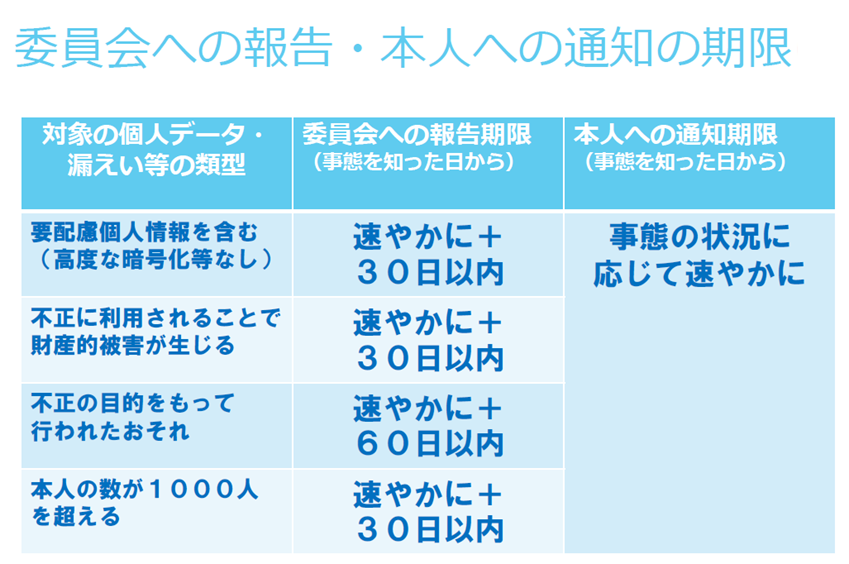

個人情報保護委員会への報告・被害者本人への通知をしなければならないとされるケース(改正後施行規則第6条の2)は、次の4パターンです。

なお、個人データに高度な暗号化などの措置が講じられている場合は、対象外とされていますが、どのレベルの措置を講じれば対象外となるかについては、執筆時点で明確な基準がありません。少なくとも、すでに脆弱性が指摘されている暗号技術による暗号化を講じているだけであれば、対象外とはいえないように思われます。

(1) 要配慮個人情報が含まれる個人データ

要配慮個人情報とは、「本人の人種、信条、社会的身分、病歴、犯罪の経歴、犯罪により害を被った事実その他本人に対する不当な差別、偏見その他の不利益が生じないようにその取扱いに特に配慮を要するものとして政令で定める記述等が含まれる個人情報」(法2条3項)と定義されます。一般的な企業においては、従業員の健康診断に関する情報がこれに該当します。

(2) 不正利用によって財産的被害が生じるおそれのある個人データに対するインシデント

不正利用によって財産的被害が生じるおそれのある個人データの例としては、クレジットカード情報や、送金サービスのアカウント情報などが挙げられます。

(3) 不正の目的をもって行われたおそれのあるインシデント

ガイドライン案(個人情報保護法ガイドライン通則編改正案)では、不正の目的の例として、(1)不正アクセス、(2)ランサムウェア、(3)記録媒体の盗難、(4)従業員による不正持ち出しが挙げられています。情報セキュリティの分野において一般に脅威といわれるものの多くは、「不正の目的」に該当すると考えられます。

(4) 被害者本人の数が1000人を超えるインシデント

インシデントの発覚当時は1000人以下の被害範囲であると想定していた場合であっても、その後の調査によって被害範囲が1000人を超えることが明らかになった場合には、その時点から該当することになります。

以上のとおり、情報セキュリティの分野で一般にインシデントと扱われるものの多くが、(3)あるいは(4)に該当するものとして対象になると考えられます。

また、(1)から(4)までのいずれかに該当する事態だけではなく、該当する「おそれがある事態」も対象とされていることに注意が必要です。例えば、不正アクセスの場合、必ずしも被害を受けた範囲を断定することはできませんが、少なくとも侵入経路に照らしてアクセス可能であった範囲に保管されていた個人データは、漏えいしたおそれがあると判断すべきであると思われます。

3 個人情報保護委員会への報告義務

(1) 報告のタイミングは

個人情報保護委員会に報告しなければならないタイミングは、2回あります。1回目は「速やかに」しなければならない報告(速報)、2回目はインシデントの発生を認識してから30日以内又は60日以内にしなければならない報告(確報)です。

(2) 速報

インシデントの発生又は発生のおそれを「知った」際には、「速やかに」個人情報保護委員会に報告をしなければなりません(速報)。「速やかに」とは、事業者内のいずれかの部署がインシデントの発生又は発生のおそれを認識してからおおむね3日~5日以内とされています(ガイドライン案)。

報告をしなければならない事項は、次のとおりです(施行規則6条の3第1項)。

(1) インシデントの概要

(2) インシデントによる被害が発生したおそれのある個人データの項目と被害者数

(3) インシデントの原因

(4) 二次被害やそのおそれの有無と内容

(5) 被害者への対応や公表の実施状況

(6) 再発防止のための措置

(7) その他参考となる事項

速報の段階においては、すべての事項を報告する必要はなく、報告の時点で明らかになっている情報のみを報告すれば足ります。

速報のための準備においては、インシデントの詳細な要因や再発防止策を検討することよりも、むしろ、被害の拡大や二次被害の防止のための初動対応や、被害者への謝罪・公表の検討を優先すべきです。また、後々に実施すべき詳細な要因の調査のために、インシデントの証跡を残すための対応も必要です。

(3) 確報

インシデントの発生又は発生のおそれを「知った」日から30日以内又は60日以内に、改めて、個人情報保護委員会への報告をしなければなりません(確報)。

確報の段階においては、原則として、速報の説明で掲げたすべての事項を報告しなければなりません。ただし、合理的努力を尽くしたうえでも一部の事項が判明していない場合には、その事項については判明次第追完することができるとされています(ガイドライン案)。

確報のための準備においては、再発防止策を検討するためにインシデントの発生した詳細な要因まで調査する必要があります。30日・60日以内に準備を終わらせるためには、担当者が円滑に連携し、迅速に対応することが求められます。

4 被害者本人への通知義務

(1) 通知のタイミングは

被害者本人への通知は、インシデントの「状況に応じて速やかに」「本人の権利利益を保護するために必要な範囲において」しなければならないとされています(施行規則6条の5)。

ガイドライン案には、(1)漏えいされた情報がインターネット上にアップロードされていて削除を求めるための対応が完了していないために、漏えいの事実を開示することが適切ではない段階や、(2)インシデントの内容がほとんど判明していないために本人に通知してもかえって混乱が生じるおそれがある段階では、本人への通知は行わなくてよいとの例が示されています。

被害者本人への通知のタイミングを見極めるうえでは、(1)インシデントについていち早く開示するスピードを優先させるべきか、それとも、(2)情報の正確性や初動対応の着実性を優先させるべきか、両者を天秤にかけて確実な判断をすることが求められます。このような判断において必要な視点については、後ほど詳しく説明します。

被害者本人への通知のタイミングを見極めるうえでは、(1)インシデントについていち早く開示するスピードを優先させるべきか、それとも、(2)情報の正確性や初動対応の着実性を優先させるべきか、両者を天秤にかけて確実な判断をすることが求められます。このような判断において必要な視点については、後ほど詳しく説明します。

(2) 被害者本人に通知すべき内容

被害者本人に通知すべき事項は、次のとおりです。ただし、すべてを網羅的に通知することが必ず求められるのではなく、「本人の権利利益を保護するために必要な範囲において」求められることになっています。

(1) インシデントの概要

(2) インシデントによる被害が発生したおそれのある個人データの項目

(3) インシデントの原因

(4) 二次被害やそのおそれの有無と内容

(5) その他参考となる事項

具体的にどこまで被害者本人に通知すべきかについては、(1)詳細に伝えるべきことと、(2)簡潔に伝えるべきことのメリハリも考えなければなりません。例えば、クレジットカード情報がSQLインジェクションで漏えいした場合において、SQLインジェクションの手口やシステムの脆弱性について詳細に伝えても、一般消費者である被害者にとって、あまり利益にはつながりません。それよりもむしろ、クレジットカード情報がどの範囲で漏えいしたか(カード番号まで漏れたのか、セキュリティコードも漏れたかなど)を正確に伝えて、今何をしなければならないのか(クレジットカード会社に連絡してカードを止める必要があるのか、そこまでは必要ではないのかなど)を的確に伝えることが有益です。

「本人の権利利益を保護するために必要な範囲」の意味を正確に解釈することは難しいですが、「自分が情報セキュリティについて特に知識のない被害者の立場であったとして、いま何の情報がほしいか」という視点で考えれば、おのずとその意味に近づいていくように思います。

(3) 通知の方法

通知の方法については、ガイドライン案において「本人にとって分かりやすい形で通知を行うことが望ましい」とされており、具体例として、郵便や電子メールの方法が挙げられています。

また、本人の連絡先を事業者が把握していないために個別の通知ができない場合には、事案の公表によって代替すべきとされています。なお、本人に通知をしたかどうかにかかわらず、二次被害の防止や類似事案の発生の防止の観点から、別途公表をすることが望ましいとされています(ガイドライン案)。

5 ここまでのまとめ

以上が、改正個人情報保護法の概要です。次章からは、これらの改正を踏まえて、実際にインシデントが発生した際にどのように対応すればよいのか、そして、平時においてどのような備えをしておかなければならないのか、それぞれ説明したいと思います。

第3章 インシデントが発覚した際にしなければならないこと

【ケース1】

X社は、大阪・京都・神戸の3拠点で家電量販店を営業しています。ある日、大阪在住の方から、お客様相談センターに、「だれかの個人情報と思われることがたくさん書かれた不審なメールが御社から届いた」と問合せがありました。電話対応担当者は、問合せ内容をすぐにセンター長に伝え、ひとまず、お客様向け広告メール配信を担当する広報部にそのことを報告しました。広報部においてメールの履歴を確認しましたが、メールが送信された形跡がないことから、情報システム部に連絡をしました。情報システム部は、インシデントの疑いがあると判断し、各事業部門の長に一斉メールで事実を伝えるとともに、役員らに報告をしました。役員らは、取締役会を招集し、情報システム部に初動対応と原因調査を命じました。また、関係システムを止めるかどうかは、情報システム部の判断に委ねることを決定しました。

1 ケース1における問題点

このケースにおいては、お客様相談センターに届いた内容をセンター長の判断でいったん広報部に伝え、そこから、情報システムに伝え、その後初めて役員に伝わっていて、いわゆるたらい回しの状況になっています。また、役員に伝わった後も、取締役会で決議するまでは初動対応の指示すら行われず、さらに、インシデントの疑いがある関係システムの運営継続の可否についても、情報システム部に一任しています。これらの対応は、いずれも適切ではありません。

第1に、お客様相談センターに届いた内容は、インシデントの端緒である可能性があり、社内で機動的な判断ができる役員や専門で設置した情報セキュリティ部門の担当者にいち早く伝える必要がありました。

第2に、少なくとも暫定的な初動対応(システムの一時停止など)は、あらかじめ決められた1人又は少数の担当者によって実行する必要がありました。

第3に、原因調査について、情報システム部の意見も踏まえながら、外部専門家への依頼の可否について検討すべきでした。

第4に、(一時的な対応ではない)システムの運営継続の可否については、本来、情報システム部や各事業部門の意見を踏まえて取締役会において最終決定をすべきでした。

第5に、取締役会において、被害者に対する謝罪や公表のタイミングや方法などについても、議論しておくべきでした。

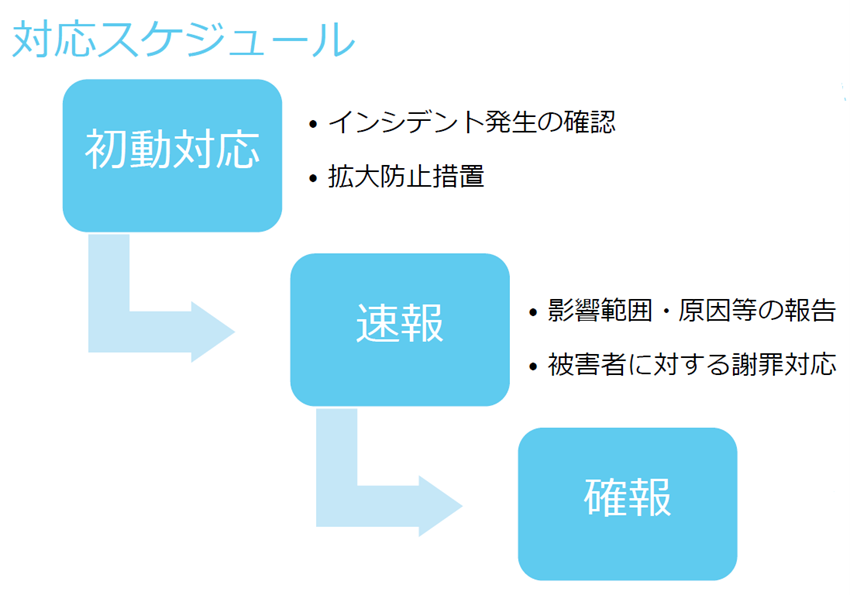

2 まず考えるべきは「これ以上被害を出さないこと」

個人情報保護委員会に速やかに報告することにとらわれて陥ってはいけないのが、報告事項の調査を最優先に考えてしまうことです。ガイドライン案でも、速報の段階では、すでに明らかになっている事項のみを報告すれば足り、すべての事項を網羅的に報告することは必要ないとされています。

インシデント対応の初期段階において最優先の課題は、被害の拡大や二次被害の発生を防ぐことです。速報においても、「二次被害やそのおそれの有無と内容」は報告事項とされていますが、その趣旨には、二次被害のリスクを迅速に把握して顕在化を防ぐことを企業に求めることも含まれていると考えられます。

被害の拡大や二次被害の発生を防ぐためにまず検討すべきことは、被害を受けた可能性のあるデバイスのネットワークからの切り離しや、そのようなデバイスからの/デバイスへの通信の遮断です。このような対応の際には、関係事業部門の意見を迅速に聴取して、タイミングを見極めることが必要になります。なお、ネットワークからの遮断にとどまらず、システム自体を停止してしまうと、揮発性メモリのデータなどその後の調査において証跡となりうるものが消滅してしまうおそれがあります。ネットワークからの遮断以外の対応については、慎重を期する必要があります。

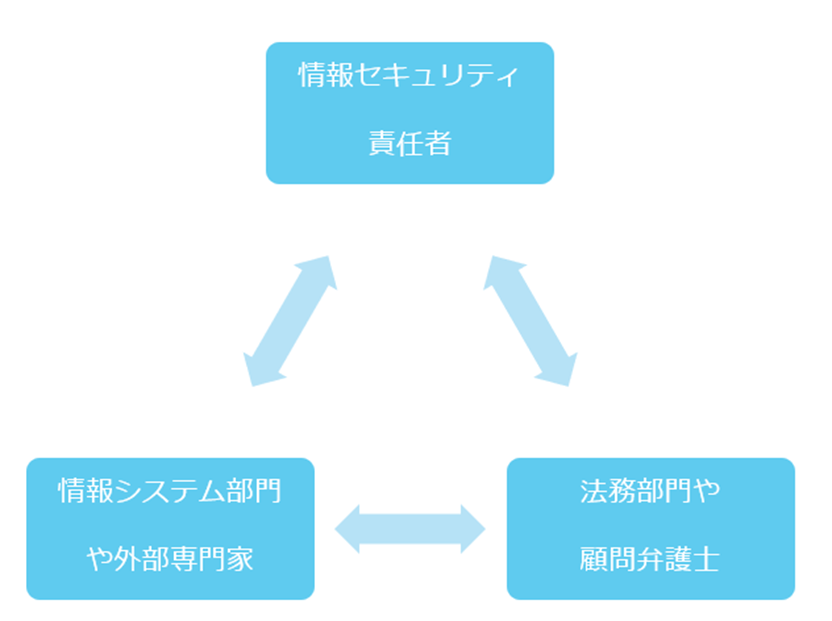

有事においてこのような対応を行うことができるように、あらかじめ役員レベルにおいて、業務に影響の出る可能性のある初動対応を自らの裁量で実行することのできる責任者(以下「情報セキュリティ責任者」といいます。)を選任しておくことが必要です。情報セキュリティ責任者には、役員の1人など経営に関与する立場にある人員を起用することが適切です。そして、情報セキュリティ責任者は、情報セキュリティの技術面に精通する人員と連携するか、そのような人員が社内にいない場合には、外部の専門家との連携を図ることが必要です。

また、初動対応によって社外に影響が生じる可能性がある場合には、それによって生じうる損害賠償リスクなど、法務の観点も踏まえておく必要があります。情報セキュリティ責任者において、社内に法務部門があれば法務部門の意見を、法務部門がなければ顧問弁護士などの意見を確認しておくことが適切です。

3 インシデント調査と証拠保全

被害の拡大や二次被害の発生を防ぐための措置を講じた後は、情報セキュリティ責任者が主導しながら、インシデント調査や証拠保全を進めていくことが必要です。

インシデント調査に先立ってまず検討しなければならないことは、社内メンバーで進めるのか、社外に委託する必要があるのかという点です。「システムのトラブルだから」という理由で、インシデント調査などを安易に情報システム部任せにすることは適切ではありません。情報システム部は、あくまでも日常のシステム管理が主な業務であって、インシデント調査の専門部署ではないからです。例えば、堅牢なCSIRTをすでに構築していて、社内だけで専門的なインシデント調査が可能なのであれば、社内で対応を完結させることも問題はありません。しかし、社内の実情がそのような状況にはなく、社内だけでインシデント調査を進められる人員を確保できないのであれば(ほとんどの企業がそうであると思います。)、迅速に外部の専門家に委託すべきです。

証拠保全についても同様です。証拠保全の方法としては、基本的な方法としてはシステムやネットワークを構成するデバイスのログの保全がありますが、インシデントの内容によっては、より専門的な見地からフォレンジック調査が必要になることがあります。また、ログの保存といっても、デバイスごとに多数存在するログをどこまで分析して保全するのかを正確に見極めるためには、かなりの専門知識を要します。インシデント調査と同様、証拠保全についても、ほとんどの企業において、外部の専門家に委託することが適切です。

一見、社内に情報システム部があるにもかかわらず、外部の専門家にインシデント調査や証拠保全を委託することは、「経費のムダ」と思えるかもしれません。しかし、外部委託を迅速に進めなかったばかりに、原因の解明が困難になったり、業務の正常化に時間を要したりすれば、かえって「大きな損失」になります。このような視点をもって、必要であれば躊躇することなく外部の専門家への委託を進めるべきです。

4 個人情報保護委員会への速報

初期レベルのインシデント調査が完了した段階で、個人情報保護委員会への報告をしなければなりません。第1回の報告(速報)については、詳細な情報を報告することよりも、むしろ、インシデントの発生を個人情報保護委員会において把握させることに意味があります。前述のとおり、インシデントの発覚から3日ないし5日が報告期限の目安ではありますが、詳細な情報がないとしても、できる限り早期に報告するように心がけることが重要です。

5 被害者本人への通知

被害者本人への通知については、個人情報保護法改正により、原則として必要になることを念頭に置いておかなければなりません。そのうえで、通知のタイミングや通知において伝えるべき内容については、(1)インシデントについていち早く開示するスピードを優先させるべきか、それとも、(2)情報の正確性や初動対応の着実性を優先させるべきか、両者を天秤にかけた判断が求められます。

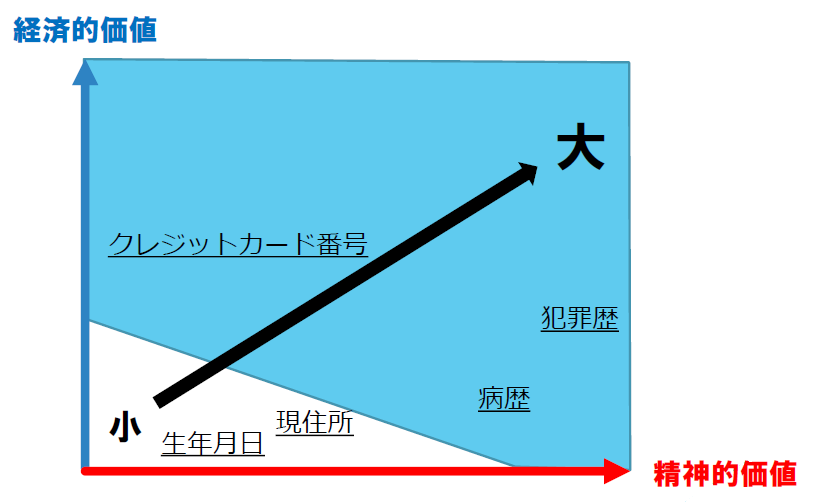

被害者本人への通知においてスピードを特に重視すべき場合は、漏えいした個人情報が精神的・経済的観点から価値が大きいケースです。また、インシデントの発生要因(脅威)がある程度推測できるケースであれば、個人情報を悪用される可能性についてある程度見立てが可能なこともあります。被害者本人への通知については、このような観点を踏まえて、被害の拡大や二次被害の発生を最小限にとどめるために適切なタイミングを検討する必要があります。

また、被害者本人への通知の方法についても、様々な観点からの検討が必要です。例えば、漏えいした個人情報が精神的価値の大きいものである場合、簡潔なメールでの謝罪にとどまると、被害者からの反感につながるおそれがあります。とはいえ、被害者の数が多いにもかかわらず、1件1件架電して謝罪するような対応は、迅速な通知を困難にします。それぞれの方法のメリット・デメリットをよく吟味したうえで、適切な方法を選択しなければなりません。

被害者本人への通知のタイミングや方法は、迅速な対応が求められるにもかかわらず、その検討に時間を要するものです。インシデントが発覚してからできる限り早期に検討をはじめておかなければ、適切な対応ができません。

また、被害者本人への通知のタイミングや方法を検討したり、書面やメールで通知する場合などにおける文面作成は、弁護士の助言を得ながら進めることをおすすめします。これらの検討においては、様々な観点を多面的にとらえたうえでの複雑な判断が求められるためです。また、初期段階から弁護士の助言を得ておくことで、いざ被害者との間で法的紛争に発展した場合においても、早期に弁護士と相談して対応することができるようになります。

6 インシデントの公表

インシデントを公表することが望ましいとされていることはすでに触れましたが、公表のタイミングをどうするか、そして、どこまで詳細な情報を公表するかについては、いずれも難しい問題です。

まず、インシデントを公表するタイミングについては、被害者本人への通知と同様の視点での検討のほか、対応窓口の体制が整っているかどうかの確認も必要です。特に、公表によって多数の問合せが発生することが予想されるケースであれば、専用の対応窓口を開設し、多数の問合せによって業務がパンクすることのないように留意することが重要です。

また、どこまで詳細な情報を公表するかについては、被害の拡大や二次被害の発生を最小限にとどめるため、そして、企業の信頼を回復するためにどのような情報を伝えることが適切かという視点で検討することが重要です。例えば、標的型攻撃やランサムウェアのような社会的に問題になっている脅威によってインシデントが発生したのであれば、単に何の被害を受けたかだけではなく、具体的にどのような要因によって被害が発生したのかを詳細に公表し、社会全体に積極的に情報発信をすることが望ましい対応です。

インシデントの公表についても、弁護士の助言を得ながら進めることをおすすめします。これについても、やはり、様々な観点を多面的にとらえたうえでの複雑な判断が求められるためです。また、初期段階から弁護士の助言を得ておくことで、いざ被害者との間で法的紛争に発展した場合においても、早期に弁護士と相談して対応することができるようになります。

7 個人情報保護委員会への確報

インシデントの発覚から30日以内又は60日以内に個人情報保護委員会への報告(確報)をしなければならないことは、すでに触れました。ここでは、再発防止策も含めた網羅的で詳細な報告が求められます。すでに取り上げられたインシデント調査の外部専門家からの報告や弁護士の助言も得ながら進めることが適切です。

第4章 インシデントの発生に備えて平時にしなければならないこと

【ケース2】

X社に勤務するAは、人事部に所属していて、社内の勤怠管理に関する業務を担当していました。X社では、現場担当業務以外の全業務のテレワークを実施することになり、Aも、貸与PCにて自宅で勤務することになりました。Aは、社外から届いたメールの添付ファイルを開披してしまい、「しまった」と思いながらも、「きっと何も起きていないだろう」と思って、そのまま放置しました。

その後、人事部長Bは、情報システム部から、「勤怠管理サーバーに不審なアクセスのログがある」と報告を受けました。しかし、Bは、勤怠管理サーバーには社員情報しか含まれておらず、社外への影響はないことを理由に、詳細な調査は必要でないと判断しました。その後、情報システム部においてサーバー内に保存されている情報を調べたところ、社員の既往歴に関するリストが保存されていることが明らかになりました。

1 ケース2における問題点

このケースにおいては、誤って不審なメールを開披してしまったことを自覚しているにもかかわらず放置してしまったAの対応や、勤怠管理サーバーに対する不正アクセスの疑いを知りながら放置してしまった人事部長Bの対応がそれぞれ問題となっています。

このケースで漏えいした社員の既往歴は、個人情報保護法にいう「要配慮個人情報」に該当しますので、インシデントの発覚後速やかに個人情報保護委員会への報告をしなければなりません。インシデントの発覚とは、社内のどこかの部署において発覚した場合を意味するとされていますので、遅くともBが情報システム部からの報告を受けた時点において、インシデントが発覚したものと評価することができます。つまり、このケースでのBの対応は、改正個人情報保護法のもとでは不適切であったといえます。

さて、インシデントが発生したにもかかわらず適切な対応をせずに放置してしまう問題が起きないためには、平時においてどのようなことに取り組めばよいでしょうか。

2 インシデントの発生時を想定したフローの明確化

インシデントの発生時において求められる対応については前章で取り上げましたが、いざという場合に(1)だれが(2)いつ(3)何をするのかについては、平時においてきちんと決められている必要があります。経営陣が主導になって、このようなフローの明確化に対して力を注ぐことが重要です。具体的には、事業部門ごとに様々なインシデントを想定して、フローを明確にしたマニュアルを策定しておくことが適切です。

3 情報資産の管理方法の見直し

インシデントが発覚したとしても、被害が想定される範囲にどのような情報が保管されていたかをすぐに把握する方法がなければ、そもそも、個人情報保護委員会への報告が必要なケースであるかどうかを判断することができません。情報資産管理台帳を整備するなどの方法によって、「どこに何の情報があるか」を迅速に把握することができる体制づくりが必要です。

4 個人情報保護に関する教育への注力

先ほど取り上げたケースにおいて、もしAやBが把握している事態に対して問題意識をきちんと持つことができれば、より迅速な対応が可能であったと思われます。

個人情報保護の分野においては、何よりも、社員1人1人が個人情報に対して高い意識を持って行動することが重要です。そのためには、社員1人1人の立場に応じた適切な教育を実施しなければなりません。

最近は、マルウェア対策ツールやUTMなど防御用ハードウェアの品質が向上し、ネットワークやシステムの脆弱性自体を狙った攻撃がやりにくくなっていることもあり、いわゆるソーシャルハッキングや偽メールのような人をねらった攻撃が増加傾向にあります。そのような昨今の事情を踏まえても、社員1人1人が問題意識を持って日々行動することは重要です。

なお、実践的な社内教育を実現するための具体的な方法については、今後、別のコラムにて取り上げる予定ですので、今回は割愛いたします。

5 外部の専門家との連携

このほか、インシデントの発生に備えた平時の対策については、情報セキュリティ対策やフォレンジック調査を扱う専門企業や、情報セキュリティ法務の分野を扱う弁護士と連携しながら進めていくことをおすすめします。社内において実践しうる対策については上記のとおりですが、このほかにも、インシデント調査を適切かつ迅速に進めるために必要なログを残すための設定や、日々のログの監視、情報セキュリティポリシーの策定など、必要な対策は様々です。これらの対応を社内の人材のみで適切に進めていくことは難しいケースが多いと思いますので、外部の専門家と連携しながら対応することをおすすめします。

平時においてこれらの専門家との関係を構築しておくことで、いざインシデントが発生した際に、専門家との連携を取りながら適切かつ迅速な解決を図ることにもつながります。

第5章 おわりに

Web Lawyersでは、情報セキュリティ法務の分野にも注力してサービスを展開しています。月1万円(税別)でご契約いただけるライト顧問プランもご用意しておりますので、個人情報保護法改正に備えたい企業様は、ぜひ、当サービスのサポートをご検討ください。